Descubren peligroso virus en Argentina: ataca las tarjetas de crédito, redes sociales y homebanking

En los últimos días se conocieron nuevos casos del malware Flubot, que estuvo afectando a usuarios de dispositivos móviles en España y otros países de Europa.

Los ciberdelincuentes comenzaron a lanzar campañas que apuntan a usuarios europeos con TeaBot, también llamado como Anatsa o Toddler, es una familia de malware para Android que utiliza exactamente la misma técnica que FluBot para propagarse y engañar a los usuarios para que entreguen datos confidenciales.

Las consecuencias del malware son graves: si el atacante logra engañar a una víctima a través de su campaña maliciosa el estafador obtendrá acceso al dispositivo Android por completo. Esto incluye la posibilidad de robar números de tarjetas de crédito y credenciales de acceso a los servicios de banca online, también conocidos como banca electrónica o homebanking.

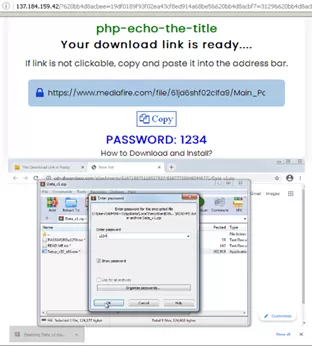

La víctima primero recibe un mensaje vía SMS en nombre de una reconocida marca de logística, como FedEx, DHL, UPS y Correos (específicamente en España) . El mensaje invitará al usuario a hacer click en un enlace para descargar e instalar una aplicación haciéndose pasar por la misma marca de logística que se menciona en SMS, pero que en realidad es maliciosa y tiene el malware FluBot introducido.

Al hacer click en ese enlace, se puede ver que se trata de un archivo ejecutable para Android que es donde se aloja el troyano. Una vez que el usuario le da permisos a la aplicación para ejecutarse, el programa malicioso puede comenzar a realizar acciones como el envío de mensajes no deseados, el robo de números de tarjetas de crédito y credenciales bancarias, y software para espiar.

La lista de contactos se extrae del dispositivo y se envía a servidores bajo el control de los atacantes, proporcionándoles información personal adicional que les permitirá lanzar nuevos ataques contra otras potenciales víctimas. También el malware es capaz de interceptar los mensajes SMS y las notificaciones que envían las compañías de telecomunicaciones, puede abrir páginas en el navegador y puede hacer uso de la superposición de pantallas en el teléfono para robar las credenciales que ingresa la víctima.

Además, la aplicación maliciosa deshabilita Google Play Protect para evitar la detección por parte de la seguridad incorporada del sistema operativo.